特長

パッケージの脆弱性をシンプルに「見える化」する

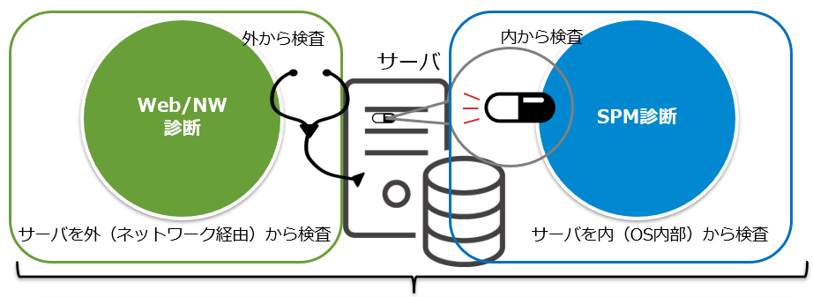

SPM(セキュアパッケージマネジメント)はネットワークを経由して実施する通常の診断(Web/NW診断)とは異なり、サーバを内側から検査します。

サーバ上で検査用簡易プログラムを実行して頂くことで、システムにインストールされているパッケージの脆弱性と未適用パッチの情報を検査します。また、オプションとしてシステムに設定されているユーザのパスワード強度やOSの設定不備等をシステムの内部から診断し、システムに内在するリスクを評価します。

スピーディーな診断

SPM(セキュアパッケージマネジメント)は診断実施にあたり、お客様への作業負担を最小限にします。

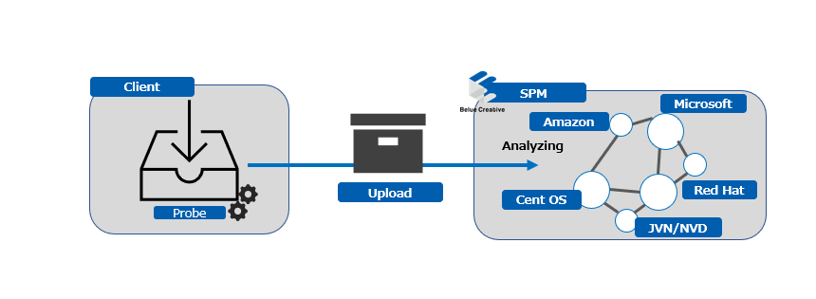

サーバ内の情報を収集する検査用簡易プログラム(SPM Probe)をサーバ上で実行して頂くのみです。

簡易プログラムが収集した情報を独自の脆弱性解析エンジンで分析し、内在する脆弱性を「見える化」します。

診断を実施するにあたり、インターネット境界FWの設定変更、その他セキュリティ製品のホワイトリスト化などの設定変更作業は必要ありません。 検査用簡易プログラム(SPM Probe)はOS標準コマンドを利用している簡易スクリプトです。

使用するにあたり、インストール作業は発生しないため、システムをクリーンな状態に保ちます。 使用後は、いつ削除して頂いて構いません!

こんなお客様に

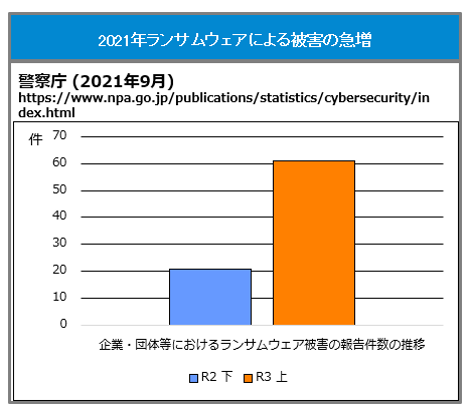

新型コロナウィルス台頭によるテレワークの普及や昨今のデジタル化推進の動きもある一方、2021年においてランサムウェア等のマルウェアによる被害が急増しています。

ランサムウェアの攻撃については国内外で多数の被害が報告されており、マシン数万台規模のウィルス感染や数TB(テラバイト)に及ぶ情報窃取が報告されています。米国においては石油パイプライン事業者のシステムがランサムウェアに感染し、操業が停止するなど、ランサムウェアによる被害が広範囲に及ぶ事例も報告されています。

こうしたマルウェアはシステムへの侵入または、管理者への権限取得のため未適用セキュリティパッチに含まれる、脆弱性を利用します。 システムに内在する脆弱性やそのリスクを正しく把握し、修正パッチを適用するなどの対策が重要となります。

用途例

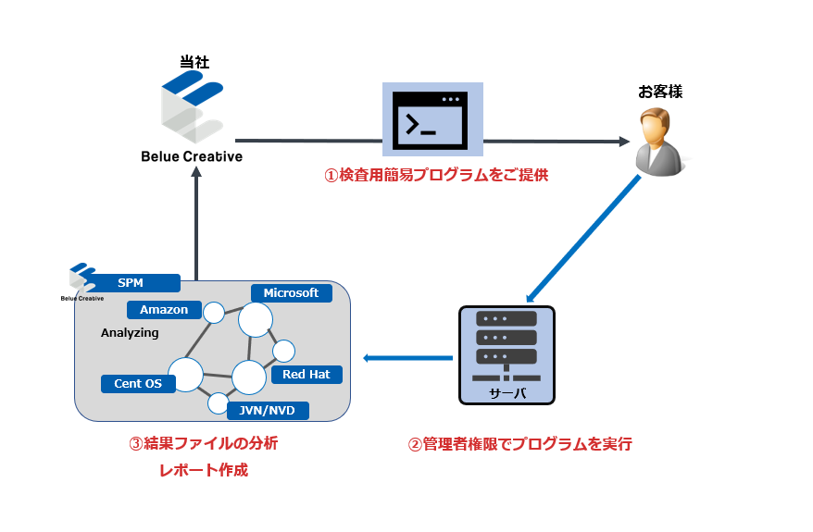

| 診断の流れ |

Step 1 検査用簡易プログラム(SPM Probe)をご提供します

Step 2 管理者権限で実行後、検査結果である圧縮ファイルが出力されます

Step 3 結果ファイルよりレポートを作成します

|

| 対応OS/診断項目 |

SPMは下記OSに対応しています。

※下記、OS以外のシステムへの診断をご希望の方はご連絡ください

Windows Server 2016

Windows Server 2019

Red Hat Enterprise Linux 6/7/8

CentOS 6/7

AmazonLinux

AmazonLinux2

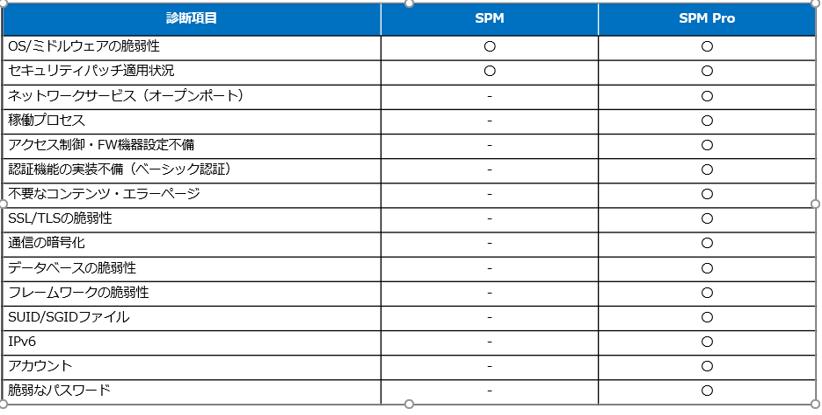

診断項目は下表を参照してください。

※パッケージの脆弱性に加え、ユーザのパスワード強度やOSの設定不備の調査等、診断エンジニアによる手動診断も追加でご希望の場合はSPM Pro診断項目を参照してください

|

| 脆弱性レポート |

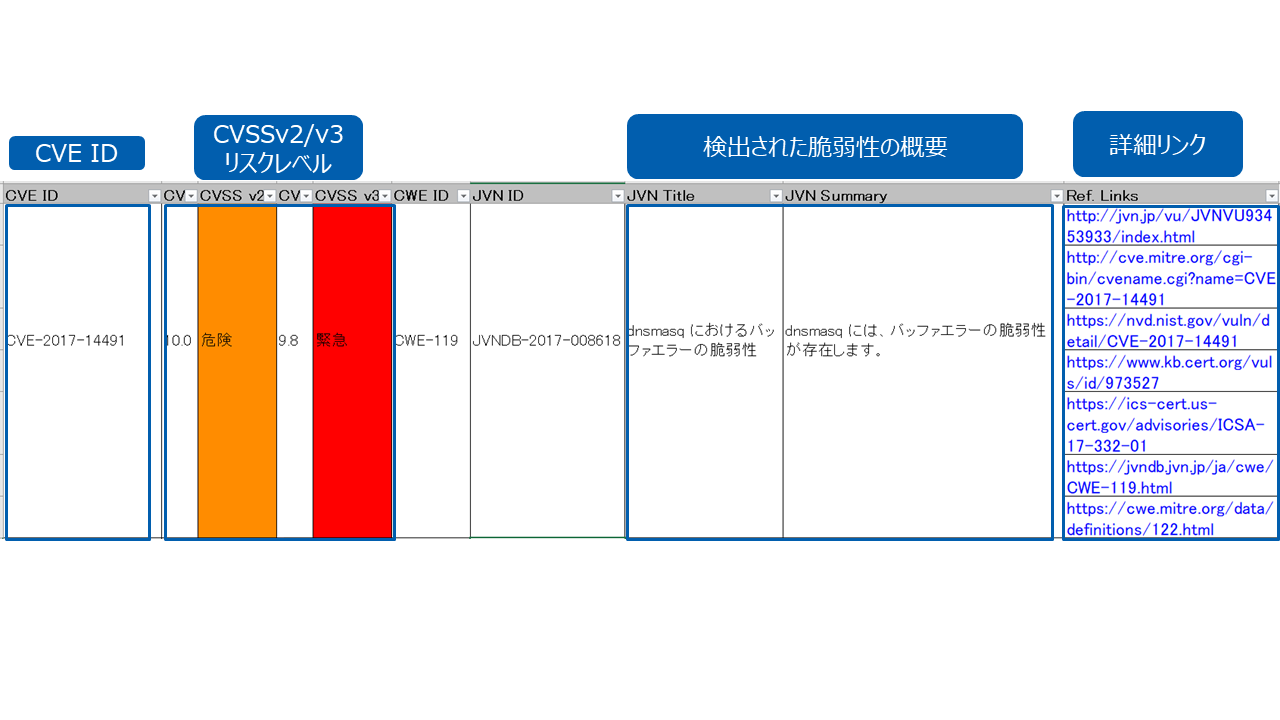

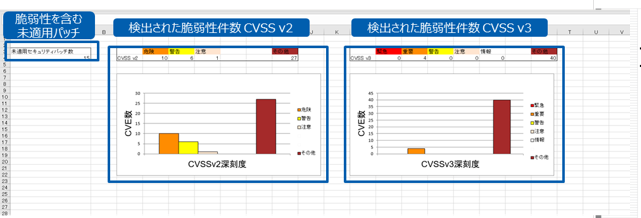

SPMでは、パッケージの脆弱性のリスクと脆弱性の概要、セキュリティパッチ情報等をレポートします。

各脆弱性のリスクは共通脆弱性評価システム CVSS ( Common Vulnerability Scoring System) とよばれる、情報システムの脆弱性に対する業界標準となる評価基準を用いて、評価しています。

各脆弱性とセキュリティパッチが視覚化されることにより、個別にセキュリティパッチを適用するといったセキュリティ対策やパッチ適用作業の優先度付けが可能です。

|